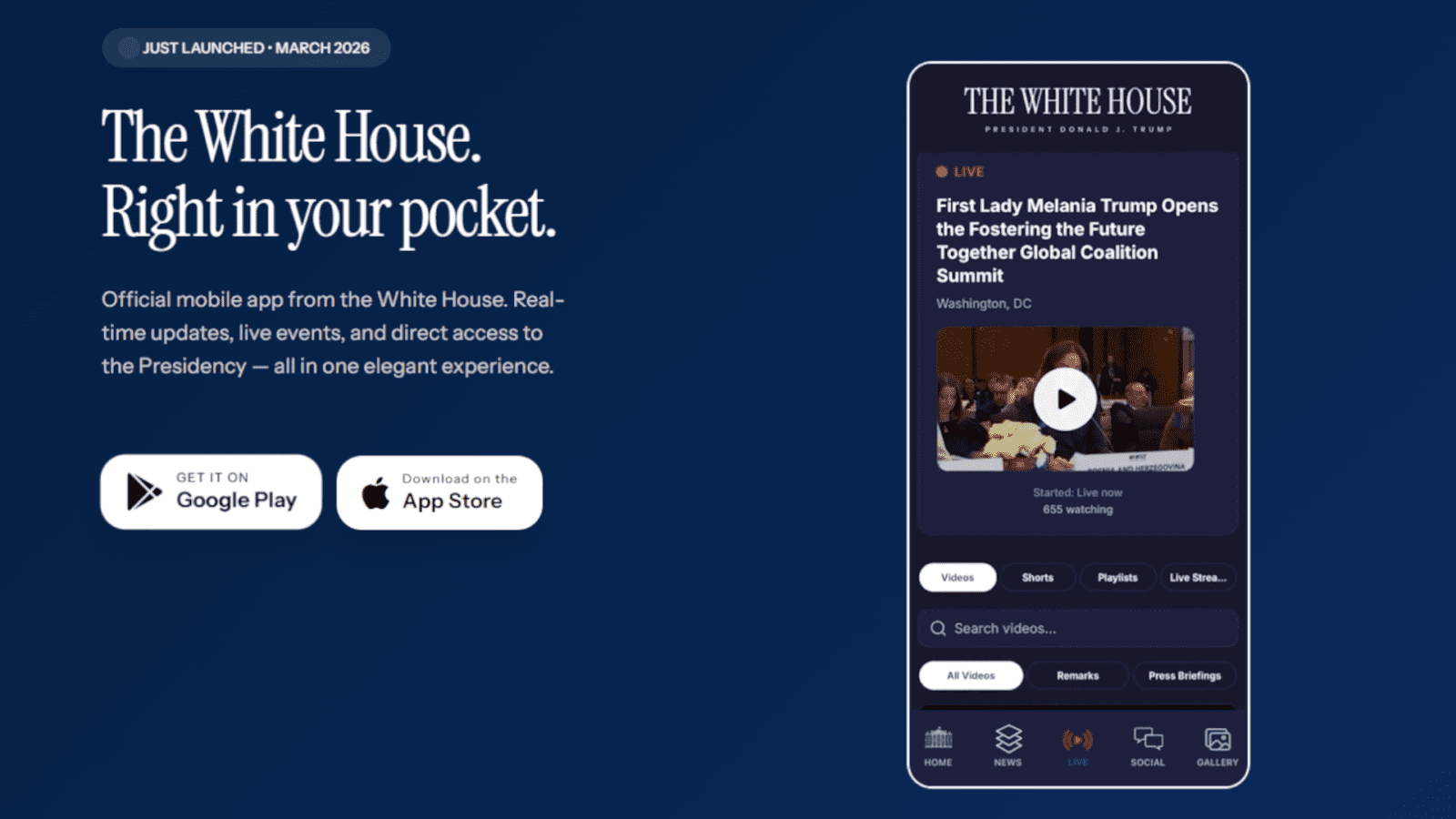

Peneliti keamanan baru-baru ini mengulas aplikasi resmi White House yang diluncurkan untuk Android pada Maret 2026, dan hasilnya cukup mencengangkan. Dalam analisisnya, web developer yang dikenal dengan nama Thereallo menemukan fitur-fitur mencurigakan yang tersembunyi dalam aplikasi tersebut.

Aplikasi ini ternyata bisa menyuntikkan kode ke situs web pihak ketiga untuk menyembunyikan pop-up persetujuan cookie, banner GDPR, serta paywalls. Ini jelas menjadi berita yang mengejutkan bagi pengguna yang ingin menjaga privasi mereka saat berselancar di dunia maya.

Tidak hanya itu, aplikasi ini juga mampu melacak lokasi GPS pengguna setiap 4,5 menit. Lebih parahnya lagi, data pengguna diambil dari infrastruktur non-pemerintah yang tidak aman, yang memungkinkan aplikasi tersebut melakukan profiling yang sangat mendalam terhadap setiap pengguna.

‘Jalur langsung ke Gedung Putih’

Waktu peluncuran aplikasi ini, White House mengklaim bahwa aplikasi ini “menawarkan jalur langsung bagi rakyat Amerika ke Gedung Putih”, tetapi kenyataannya justru sebaliknya. Ternyata, di dalam WebView yang digunakan untuk membuka situs eksternal terdapat snippet JavaScript yang bisa menyembunyikan informasi penting saat pengguna mengunjungi website.

“Sebuah aplikasi resmi pemerintah Amerika Serikat melakukan injeksi CSS dan JavaScript ke situs web pihak ketiga untuk menghapus dialog persetujuan cookie, banner GDPR, gerbang login, dan paywalls,” ungkap Thereallo. Menghalangi fungsi dasar ini berarti pengguna yang terpengaruh oleh GDPR atau undang-undang privasi di tingkat negara bagian tidak bisa menggunakan hak hukum mereka untuk menolak dilacak. Di samping itu, dengan menghindari paywalls, pemerintah AS mengizinkan pengguna mengakses konten yang biasanya dilindungi oleh paywalls.

Listing aplikasi di Google Play Store menyebutkan bahwa aplikasi ini dapat meminta data lokasi yang kurang lebih akurat. Menariknya, meskipun aplikasi ini meminta izin lokasi saat dijalankan, fitur lokasi tersebut ditangani menggunakan kode dari SDK OneSignal. Artinya, aplikasi ini bisa mengumpulkan informasi lokasi secara akurat setiap 4,5 menit saat aplikasi aktif, dan setiap 9,5 menit saat dijalankan di latar belakang.

Walaupun pelacakan ini tidak aktif secara default, prosesnya bisa diaktifkan dengan satu perintah. “Infrastruktur sudah ada, siap digunakan, dan API JavaScript untuk mengaktifkannya sudah disebutkan dalam bundel,” catat Thereallo. Jadi, meskipun aplikasi ini tidak melacak pengguna secara real-time saat ini, potensinya untuk diaktifkan di masa depan tetap ada.

OneSignal juga dipakai untuk mengumpulkan data profil pengguna. “Lokasi kamu, interaksi notifikasi, klik pesan dalam aplikasi, dan info lain akan dikirim ke server OneSignal,” tambah Thereallo. Selain itu, aplikasi ini juga memanfaatkan kode dari akun GitHub yang acak untuk menyematkan video YouTube. Menurut Thereallo, jika akun itu suatu saat diretas, pelaku bisa “menyajikan HTML dan JavaScript sembarangan kepada setiap pengguna aplikasi ini.”

Aplikasi ini juga memuat kode pihak ketiga tanpa infrastruktur keamanan yang memadai, mengirimkan data pengguna ke infrastruktur non-pemerintah, dan tidak memiliki sertifikat pinning. “Apakah semua ini ilegal? Mungkin tidak. Apakah ini yang diharapkan dari aplikasi pemerintah resmi? Juga mungkin tidak,” tutup Thereallo.

Secara keseluruhan, aplikasi yang dipromosikan sebagai pusat berita resmi dari Gedung Putih justru berfungsi sebagai alat untuk profiling pengguna, pelacakan, dan pemasaran yang sangat detail. Perlu dicatat bahwa analisis Thereallo dilakukan segera setelah aplikasi ini dirilis, jadi mungkin ada fitur yang telah dimodifikasi, ditambahkan, atau dihapus.

TechRadar Pro telah mencoba menghubungi White House untuk mendapatkan komentar, namun hingga saat ini belum ada respons yang diterima.